日志分析某电商公司的后台服务器在昨晚凌晨遭遇了疑似自动化扫描和手动渗透攻击。安全团队捕获了当天的 access.log 文件,但面对数万条记录束手无策。作为应急响应专家,你需要分析提供的日志文件,找出攻击者成功利用漏洞的完整链条,并提取出攻击者最终窃取的核心数据(Flag)。

题目考点#日志审计#base64解码#xxe注入特征

解题思路搜索flag,发现xxe注入,因为只有请求日志,所以flag不可能藏在响应里,猜测xxe请求的内容会拼接形成flag

同时发现fla的base64字符,然后拼接后解码得到flag

flagflag{8cb249d0-825b-7419-845b-1f29e00d53f4}

CloudPulse一个简单网站测试网页

题目考点#参数覆盖#unicode绕过#ssrf

解题思路题目附件是一道python+go的文件,猜测是ssrf,查看源码,其中python中/api/probe路由会发送到后端请求http://backend:8080/api/monitor

同时发现写死了如下常量

def _cf(): return &# ...

前言打得很闹心的一场比赛,问题太多了。怀着很高的期望去打的,结果一地鸡毛。比赛时候的心态有很大问题,太着急了,准备也不充分,还是得多练吧。明年一定要拿一个好成绩!!!

MediaDrive复盘比赛时下载附件先看的不是这道题,一直在看别的,但是之后发现很多队都patch了这道题目,于是就来看了一下,这道题目不是很难,当时下载附件后迅速看了一遍整个源码,发现unserialize函数,当时直接盲猜是反序列化漏洞,但是当时一时间没想到整个的利用过程,所以一直在踌躇,想着怎么patch能不影响业务逻辑,可是看到大家kuku拿分,也有点着急了,直接尝试把所有反序列化的函数直接注释掉。提交后发现直接过了,就没有再纠缠这道题目。

现在比完了,尝试复盘整道题的patch和break的方式。

源码分析初步解析index.php、download.php、preview.php、profile.php里都存在$user = @unserialize($_COOKIE['user']);这个反序列化的函数,同时进一步读代码会发现:用户 Cookie 中的 user 字段被直接 unseria ...

RssCross 靶机渗透记录一、信息收集1. 端口扫描sudo rustscan -a 192.168.56.102 --ulimit 5000 -- -sV -O

结果比较干净,只开了两个端口:

22/tcp:OpenSSH 8.4p1 Debian 5+deb11u3

80/tcp:Apache httpd 2.4.65

所以入口基本可以确定就是 80 端口的 Web 服务。

2. 初始目录扫描[16:23:51] 200 - 0B - /html.php[16:24:17] 301 - 316B - /admin -> http://192.168.56.102/admin/[16:24:18] 302 - 0B - /admin/ -> article.manage.php[16:24:19] 302 - 0B - /admin/index.php -> article.manage.php[16:24:52] 200 - 7B - /config.php

访问后发现两个点比较显眼: ...

ForensicDuke’s DBar题目描述In every case, investigators find the same afterimage: the victim’s accounts are briefly used to access their own infrastructure, as if the killer wanted someone to watch what he did next. Then everything goes quiet again.在所有案件中,调查人员都发现了相同的痕迹:受害者的账户会被短暂地用于访问自己的基础设施,仿佛凶手想让别人监视他接下来的行动。之后一切又恢复了平静。

Last night, a Grafana monitoring instance tied to a victim’s environment was exposed to the Internet for a short window. During that time, a local file was exfiltrated using a recen ...

HackMyVM - Momentum 靶机渗透记录环境与目标

靶机 IP:192.168.56.104

暴露服务:22/tcp、80/tcp

目标:从 Web 入口获取初始 shell,进一步提权到 root

一、信息收集1. 主机发现先用二层和三层两种方式确认目标主机:

sudo arp-scan -I vboxnet0 192.168.56.0/24Interface: vboxnet0, type: EN10MB, MAC: 0a:00:27:00:00:00, IPv4: 192.168.56.1WARNING: Cannot open MAC/Vendor file ieee-oui.txt: Permission deniedWARNING: Cannot open MAC/Vendor file mac-vendor.txt: Permission deniedStarting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan)192.168.56.100 08:00:27:00: ...

HackMyVM - gitdwn 靶机渗透记录环境与目标

靶机IP:192.168.33.56.149

目标:从外网访问到 Web 服务,拿到 shell,一步步横向到最终root权限。

一、信息收集1.端口扫描rustscan -a 192.168.56.149 --ulimit 5000 -- -sV -O.----. .-. .-. .----..---. .----. .---. .--. .-. .-.| {} }| { } |{ {__ {_ _}{ {__ / ___} / {} \ | `| || .-. \| {_} |.-._} } | | .-._} }\ }/ /\ \| |\ |`-' `-'`-----'`----' `-' `----' `--- ...

这是一份姗姗来迟的年度总结。

其实有好几次想动笔,却总在“忙碌”与“间歇性懒惰”中作罢。直到刚刚偶然看到一位曾经关系很好的很厉害的旧友写的年终复盘,我才意识到,有些瞬间,如果我不去趁热写下来,就会悄悄散在时间里。

于是,2025 这份「收获满满但也累到冒烟」的年度总结,终于开工了。

年度关键词折腾 / 推进 / 比赛 / 远行 / 以及一些慢慢变好的自己。

一月:Arch 的离去,以及海边的快乐年初没什么华丽的开场,先是我的大玩具 Arch 突然开始作妖:不知道为什么挂载不了 /boot 分区,偏偏卡在期末复习前夕。那段时间实在没精力跟它互相折磨,于是干脆回归 Win,先把考试顶过去。

后来也尝试修过一次,/boot 勉强挂载上了,但 grub 引导又寄了。反复横跳到心累,我的大玩具 Arch 就这样“去逝”了(RIP)。不过我知道我还会回来的——等我闲一点、换新电脑,我肯定还会装回 Arch。(Arch 用久了,觉得Win 真的又臃肿又繁琐……但没招,还是得用。)

还有值得纪念的就是期末两门考试之间的七天缓冲期,我和朋友们去了 秦皇岛。冬天 ...

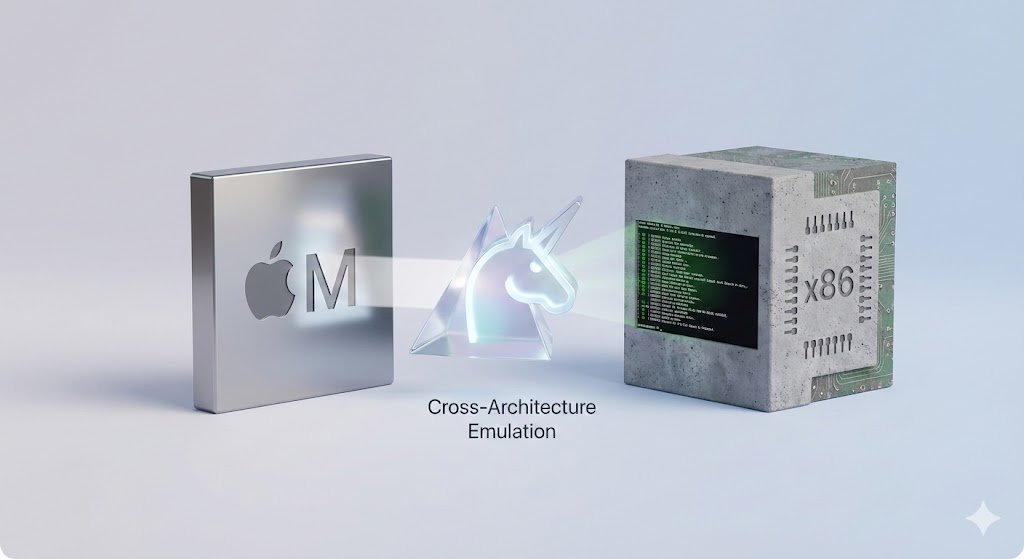

前言本人是一名网安专业的学生,只有一台M系列芯片的Mac电脑,想要通过搭建一些靶机(vulnhub、hackmyvm……)来练习自己的相关技能,可是环境有限,很多靶机都是x86架构的,与M系列的arm架构冲突,无法在virtualbox和pd中搭建使用,如果搭建则需要模拟转译架构,因而记载一下本次靶机的搭建过程。

环境介绍

UTM version:4.74

qemu version:10.2.0

Homebrew 5.0.7

MacOS version:15.7.1

电脑型号: MacBook Air (M4 24GB)

环境准备Homebrew的安装就不再赘述了,直接看文档操作即可Homebrew | 官方教程,网络问题需挂代理或换源

安装QEMU:

目的:将靶机格式转换为 UTM 支持的格式。

在终端里直接执行brew install qemu,安装完成后可以使用qemu-system-x86_64 --version来验证安装成功

安装UTM

可以在官网UTM直接安装,也可以使用homebrew安装brew install --cask utm

搭建过程靶机文件获取以及转换 ...

网络安全

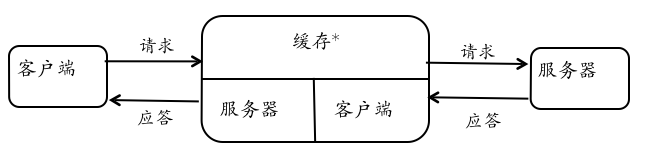

未读HTTP代理服务器实验(此实验是CUC网络安全课程中的实验,将其记录在此)

实验目的

掌握在linux上正确搭建HTTP正向代理的方法

实验环境

Ubuntu 22.04.5 LTS (Jammy Jellyfish)(代理服务器)

MacOS(客户端)

实验要求

在代理服务器上搭建一个HTTP正向代理服务器,并使用客户端访问代理服务器,验证代理服务器是否正常工作。

在代理服务器上抓包,分析使用HTTP代理服务器的通信过程。

实验步骤查看客户端和代理服务器是否可以连通# 在准备做代理的服务器上监听4444端口nc -lvnp 4444# 在客户端中curl准备做代理的服务器的4444端口curl {准备做代理的服务器IP}:4444

然后在准备做代理的服务器上发现有客户端的请求,内容如下:

Listening on 0.0.0.0 4444Connection received on {客户端IP} {客户端端口}GET / HTTP/1.1Host: {准备做代理的服务器IP}:4444Use ...

马上要大三开学了,浅浅总结一下我自己的大学前两年生活吧。

大一的时候,什么都不懂,一个小镇做题家(其实自己也称不上做题家吧,学习一般)孩子来到大城市生活,于我而言什么都是新奇的。什么事情都喜欢插一脚,班委、学生会、一些无聊且无意义的活动都能看到我的身影,可是也许是因为我宅的原因,生活也并不像身边其他同学一样过的有趣,过着平平淡淡的乏味生活。学习方面呢,也很差劲,从小到大不喜欢学数学,到了大学亦是如此,同时也因为迷上了当时的一种数学无用的论调,上课不认真听课玩手机摸鱼,下课的作业找到答案誊抄后交给老师(甚至自己抄错行都没有发现),只会在期末前临时抱佛脚突击复习预习一下内容去考试,所幸老师很能捞,倒是没有挂科的,但是绩点很难看。不过靠着从小学开始玩手机培养的搜集信息的习惯毛病以及老师的帮助,找到了发展CTF的“野”路子,但其实当时只是出于好奇的探索,在这件事上做的其实蛮差的,遇到真的难题的时候会觉得这个知识点好难,等到以后大二大三了自然会学习(当时还是典型的等着老师喂的填鸭式教育的思维),就开始摆烂了,只会上课摸鱼偶尔去刷一刷buu上的简单题目,做的基本也只是misc,沉浸在使用别人写好的 ...